آسیب پذیری ها و تهدیدات سایبری

منتشر شده در ایثار پرس

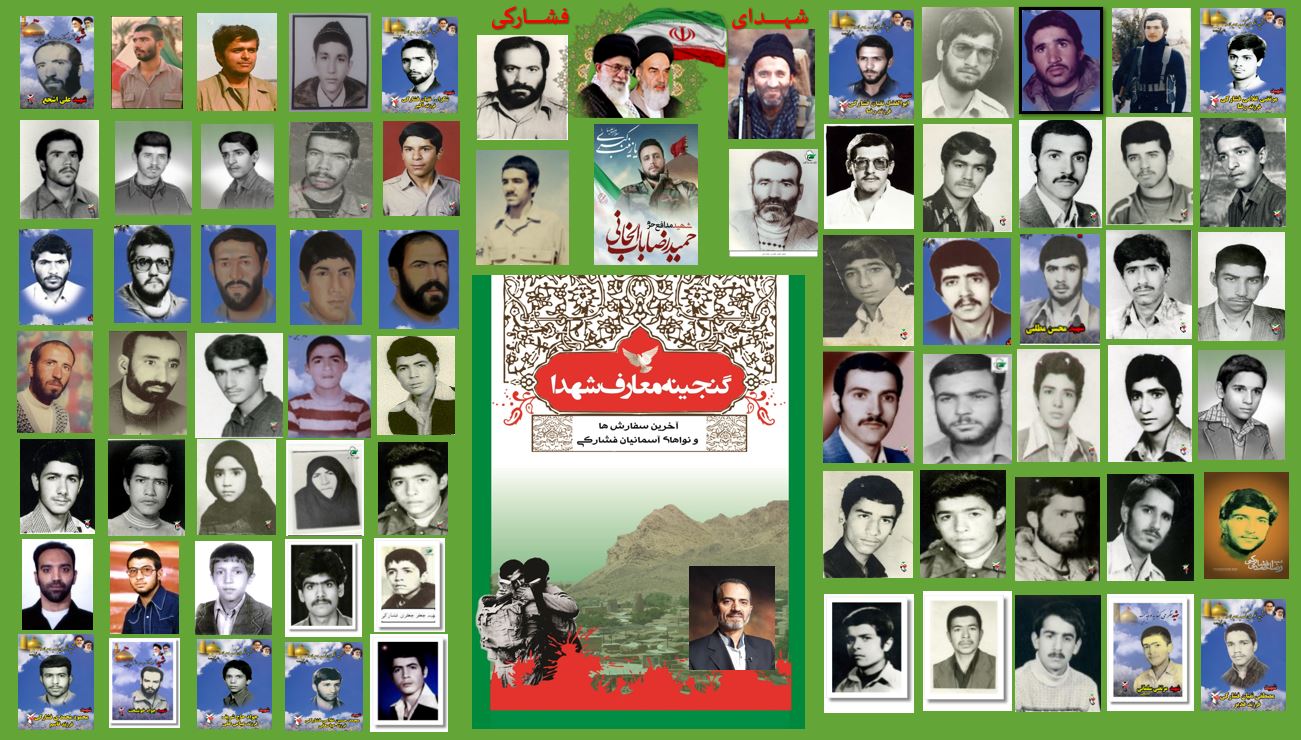

دکتر سید جواد هاشمی فشارکی و .....

گروه : صفحه اول / ویژه / پ / شناسه : 9900 /05 فروردین 1401 - 0:20

http://www.isarpress.ir/?p=9900

آسیب پذیری ها و تهدیدات سایبری

چکیده :

استفاده از فن اوری هاو نرم افزارهای سایبری باتوجه به رویکردهای جدید در دنیای کنونی امری اجتناب ناپذیر است. فضای سایبری به عنوان فضای تبادل اطلاعات و ارتباطات، ضمن برخورداری از مواهب، خود دارای مخاطراتی نیز می باشد. فضای سایبری به عنوان قلمرو پنجم پس از زمین، آسمان، دریا و فضا، نقش تعیین کننده ای در اجرای وظایف معمول زیرساخت های سایبری دارد. لزوم راهبرد جامع، به روز و پویا در این فضا مستلزم شناخت فضای سایبر، آسیب پذیری ها و تهدیدات اصلی کشور در این فضاست. باتوجه به اینکه یکی از تدابیر کارساز در زمینه دفاع از زیرساخت های سایبری، بهره گیری از اقدامات پدافند غیرعامل است، لازم است آسیب ها و تهدیدات سایبری کشور، مورد بررسی قرار گرفته و سپس اقدامات و راهکارهای پدافند غیرعامل در برابر این آسیب ها و تهدیدات مشخص گردد. در این پژوهش از طریق مطالعه منابع ، پژوهش های علمی و اسناد کتابخانه ای آسیب ها و تهدیدات سایبری مبتنی بر رویکردهای پدافند غیرعامل مورد بررسی قرار گرفته و در نهایت اصول دفاع سایبری کشور با رویکرد پدافند غیرعامل مشخص گردید.

سجاد عارفی و دکتر سید جواد هاشمی فشارکی

واژگان کلیدی:

فضای سایبر، تهدیدهای سایبری، آسیب پذیری سایبری، زیرساخت سایبری، پدافند سایبری

مقدمه :

فضای سایبر مجموعه ای متشکل از زیرساخت ها، شبکه ها، نرم افزارها، سخت افزارها، پروتکل ها، محتوا و سیاست های حاکم بر این حوزه است. همچنین این فضا، مجموعه ای از مفاهیم را در قالب محتوای فرهنگی، سیاسی یا حتی منابع مادی و مالی و منابع حقوقی و معنوی را در برمی گیرد. استفاده از فناوری های فضای سایبر باتوجه به رویکردهای جدید در دنیای کنونی امری اجتناب ناپذیر است. با نگرش به اینکه قواعد و ابزار فضای سایبر در اختیار دیگران است، کشوری که می خواهد وارد این عرصه شود باید تلاش کند که از همه ظرفیت ها، نقاط مثبت و فرصت های آن استفاده کند و با آسیب ها و تهدیدات موجود در این فضا مبارزه نموده و بیشترین بهره برداری لازم را از این فضا داشته باشد.

امروزه، به دلیل توسعه فناوری اطلاعات و اهمیت آن در سهولت انجام امور محوله، تلاش های وافری در راستای به کارگیری امکانات سخت افزاری و نرم افزاری در زیرساخت ها صورت گرفته است. هر چند این اتفاق می تواند نوید از سهولت و سرعت در انجام امور دهد، اما نباید فراموش کرد که فضای سایبری به عنوان فضای تبادل اطلاعات و ارتباطات، ضمن برخورداری از مواهب، خود دارای مخاطراتی نیز می باشد. فضای سایبری به عنوان قلمرو پنجم پس از زمین، آسمان، دریا و فضا، نقش تعیین کننده ای در اجرای وظایف معمول زیرساخت های سایبری از جمله تداوم خدمات مانند تأمین آب، برق و گاز و یا بهداشت و درمان دارد. این فضا امکان تبادل اطلاعات و ارتباطات را در طیف ملی در درون زیرساخت ها با حفظ محرمانگی، یکپارچگی و دسترس پذیری اطلاعات فراهم می آورد. در این پژوهش تلاش شده است تا ملاحظات پدافند غیرعامل که یکی از رایج ترین و کم هزینه ترین رویکرد ها در جهان امروز است، به منظور بررسی آسیب ها و تهدیدات سایبری کشور ارائه شود. رشد سریع فناوری اطلاعات و ارتباطات در جهان موجب تشدید تهدیدهای متوجه زیرساخت های سایبری کشورها از جمله کشور عزیزمان شده است. در بسیاری از مواقع، تنها به مزایای توسعه این فناوری توجه می شود و کم تر توجهی به آسیب ها و تهدیدات آن وجود دارد. از آنجا که مخاطرات سایبری تا زمان وقوع آن در حالت خاموش و نهفته است، امکان تشخیص و شناسایی مخاطرات به آسانی ممکن نیست.

اما با همین شرایط و حالت حاکمیت عدم قطعیت می توان اقداماتی را اتخاذ کرد که به موجب آن آسیب پذیری ها را کاهش دهیم و با تهدیدات مقابله نماییم. در همین راستا، پدافند غیرعامل تقابلی دوطرفه به سمت تهدیدات و آسیب پذیری ها دارد. هر چه اقدامات پدافند غیرعامل در مقابل آسیب ها و تهدیدات موفق باشد پایداری زیرساخت های سایبری ما بیشتر خواهد شد و چنانچه برعکس این اتفاق بیفتد، ناپایداری زیرساخت های سایبری بیشتر خواهد شد. نگارنده در این پژوهش بر آن است آسیب ها و تهدیدات سایبری را مبتنی بر رویکردهای پدافند غیرعامل مورد بررسی قرار دهد.

بیان مسئله :

در شرایط کنونی که امنیت فضای سایبر برای کشورهای مختلف از اهمیت بسیار زیادی برخوردار است، برای دریافتن فرصت ها و دفع تهدیدهای آن، باید راهبرد جامع، به روز و پویایی داشت. داشتن راهبردی این چنینی نیز مستلزم شناخت فضای سایبر، آسیب پذیری ها و تهدیدات اصلی کشور در این فضاست. بر این اساس، راهبردی می تواند موفق باشد که طراحان آن حداقل بر سه حوزه تسلط داشته باشند؛

- شناخت عمیق، ماهیت محور، روند محور و دوراندیش از فضای سایبر

- آگاهی از آسیب پذیری های اصلی کشور در حوزه سایبری و تلاش برای پوشش و تقویت آن ها

- آشنایی با انواع تهدیدهای سایبری و چگونگی ترکیب تهدید با آسیب پذیری و تلاش برای شناخت و اجرای راهکارهای مقابله ای با آنها

در عصر گسترش فناوری اطلاعات و ارتباطات، لازمه توسعه و پیشرفت همه جانبه، حفظ امکانات، منابع و زیرساخت ها در برابر آسیب ها و تهدیدات است. اگر امنیت در زیرساخت های سایبری ایجاد نشود، سرمایه گذاری، پرداختن به زیرساخت ها، توسعه تجهیزات و فناوری دست یافتنی نیست. با نیم نگاهی به راهبردهای دشمن و محیط پیرامونی و امکاناتی که دشمنان منطقه ای و فرامنطقه ای در اختیار دارند، می توان دریافت که همه کشورهای توسعه نیافته یا درحال توسعه و حتی پیشرفته به گونه ای نیازمند دفاع غیرعامل در برابر آسیب ها و تهدیدهای سایبری هستند. با درک این موضوع و شناخت پدافند غیرعامل و عوامل و مولفه های تشکیل دهنده آن و همچنین تأثیر آن بر امنیت کشور می توان راه کارهایی را جستجو کرد که به وسیله آن بتوان خسارت ها، ضایعات و تلفات زیرساخت های سایبری را کاهش داد.

باتوجه به اینکه یکی از تدابیر کارساز در زمینه دفاع از زیرساخت های سایبری، بهره گیری از اقدامات پدافند غیرعامل است، لازم است آسیب ها و تهدیدات سایبری کشور، مورد بررسی کارشناسی قرار گرفته و سپس اقدامات و راهکارهای پدافند غیرعامل در برابر این آسیب ها و تهدیدات مشخص گردد. در نتیجه مسئله اصلی پژوهش حاضر این است که آسیب ها و تهدیدات سایبری با توجه به اصول پدافند غیرعامل کدامند؟

اهداف تحقیق :

هدف اصلی:

بررسی آسیب ها و تهدیدات سایبری با رویکرد پدافند غیرعامل

اهداف فرعی:

- آگاهی از آسیب های اصلی کشور در حوزه سایبری و تلاش برای پوشش و رفع آنها با اقدامات پدافند غیرعامل

- آشنایی با تهدیدهای سایبری کشور و تلاش برای مقابله با آنها با انجام اقدامات پدافند غیرعامل

سوالات تحقیق :

سوال اصلی:

آسیب ها و تهدیدات سایبری مبتنی بر رویکرد پدافند غیرعامل چیست؟

سوالهای فرعی:

- آسیب های اصلی کشور در حوزه سایبری چیست و برای پوشش و رفع آنها با رویکرد پدافند غیرعامل چه اقداماتی می توان انجام داد؟

- تهدیدهای سایبری کشور کدامند و برای مقابله با آنها با رویکرد پدافند غیرعامل چه اقداماتی را می توان انجام داد؟

اهمیت و ضرورت تحقیق :

اهمیت و ضرورت پرداختن به فضای سایبر به اندازه ای است که مقام معظم رهبری در فرازی فرموده اند: « اهمیت فضای مجازی به اندازه اهمیت انقلاب اسلامی است» و همچنین «مواجه فعال و مبتکرانه با فضای مجازی در سطح ملی و جهانی و توسعه آن به میزان آمادگی قطعی نظام(از نظر فنی و محتوایی) برای استفاده از فرصت ها و مقابله با تهدیدات آن». (حکم ابلاغی مورخ 17 اسفند 1390، مقام معظم رهبری با موضوع تشکیل شورای عالی فضای مجازی)

امروزه، گستره فضای سایبری تمام شئون و ابعاد زندگی بشری را در بر گرفته است و به عنوان قلمرو پنجم زندگی بشری بعد از زمین، دریا، آسمان و فضا شناخته می شود. این ابعاد در حوزه زیرساخت های حیاتی و حساس نیز گسترش یافته است. در همین راستا، اقدامات پدافند غیرعامل به عنوان اقدامات احتیاطی و غیرمسلحانه که پیش از وقوع آسیب و تهدید در حوزه های مورد نظر با رویکرد پیش کنش گرانه به کار می رود، می تواند با کمترین میزان صرف هزینه آثار و پیامدهای تهدید را مهار و تا حدودی بی اثر نماید.

مقام معظم رهبری در همین خصوص در هفتم آبان ماه سال 1391 می فرمایند: " پدافند غیرعامل مثل مصونیت سازی بدن انسان است. از درون ما را مصون می کند. معنایش این است که ولو دشمن تهاجمی هم بکند و زحمتی هم بکشد و ضرب و زوری هم بزند، اثری نخواهد کرد. این پدافند غیرعامل نتیجه اش این است. ببینید چقدر مهم است که ما این حالت را در کل پیکره کشور و جامعه در دستگاه های مختلف به وجود بیاوریم. کاری کنیم که همت ما فقط مصروف به این نباشد که دشمن را منصرف کنیم یا برای مقابله خودمان را آماده بکنیم. نه، کاری کنیم که ما مصونیت در خودمان به وجود بیاوریم. این با پدافند غیرعامل تحقق پیدا می کند. بنابراین، این مسئله، مسئله بسیار مهمی است که بایستی راه بیفتد" (سازمان پدافند غیرعامل، 1393: 4)

در صورت پرداختن به تحقیق حاضر، دستاورهای زیر حاصل می شود :

- امکان پیاده سازی سیاست های پدافند غیرعامل در زیرساخت ها و فضای سایبری کشور

- افزایش قدرت تاب آوری زیرساخت های سایبری کشور با کشف آسیب ها و رفع آنها به موجب اجرای شاخص های مختلف پدافندی

- کاهش هزینه های ناشی از تهدیدها با رفع آسیب پذیری ها (تهدیدها متوجه آسیب پذیری ها هستند و در صورت کاهش آسیب ها به همان نسبت تهدیدها نیز کاهش می یابد).

در صورت بی توجهی به تحقیق حاضر پیامدهای زیر متصور است :

- افزایش تهدیدهای متوجه زیرساخت های سایبری کشور به موجب وجود آسیب پذیری های نهفته در آنها

- افزایش هزینه های اقتصادی و اجتماعی ناشی از تهدیدهای متوجه زیرساخت های سایبری (قطع کارکرد یک یا چند زیرساخت نه تنها هزینه های اقتصادی بر جامعه تحمیل می کند، بلکه می تواند پیامدهای امنیتی نیز داشته باشد).

روش تحقیق:

پژوهش حاضر از نوع کاربردی بوده و روشِ آن بصورت توصیفی- تحلیلی است و اطلاعات مورد نیاز این پژوهش از طریق مطالعه منابع و پژوهش های علمی و اسناد کتابخانه ای جمع آوری گردیده است.

مبانی نظری و ادبیات تحقیق :

فضای سایبر

از ترکیب دو واژه «سایبر» و «فضا» تشکیل شده است. واژه «سایبر» ریشه یونانی دارد و در اصل به معنای سکاندار یا راهنما است. نخستین بار این اصطلاح «سایبرنتیک» توسط ریاضیدانی به نام نوربرت وینر در کتابی با عنوان «سایبرنتیک و کنترل در ارتباط بین حیوان و ماشین» در سال 1948 به کار برده شده است. «سایبرنتیک» علم مطالعه و کنترل ساز و کارها در سامانه های انسانی، ماشینی (و رایانه ها) است. سایبر پیشوندی است برای توصیف یک شخص، یک شی، یک ایده یا فضا که مربوط به دنیای کامپیوتر و اطلاعات است.

فضای سایبر در اصطلاح عبارت است از شبکه های وابسته به یکدیگر ، از زیرساخت های فناوری اطلاعات ، شبکه های ارتباطی ، سامانه های رایانه ای، پردازنده های تعبیه شده(جاگذاری شده)، کنترل گرهای صنایع حیاتی، محیط مجازی اطلاعات و اثر متقابل بین این محیط وانسان به منظورتولید، پردازش، ذخیره سازی ، مبادله ، بازیابی و بهره برداری از اطلاعات می باشد.

این فضا، ممکن است در ارتباط مستقیم و مداوم با سامانه های فناوری اطلاعات و شبکه های ارتباطی اعم از شبکه اینترنت باشد و یا تنها قابلیت اتصال به محیط پیرامونی در آن تعبیه شده باشد.(سند راهبردی پدافند سایبری کشور)

آسیب پذیری سایبری

آسیبپذیری، به ضعف یا نقص موجود در داخل یک سرمایه، رویههای امنیتی یا کنترلهای داخلی یا پیادهسازی آن سرمایه ملی سایبری، که قابلیت بهرهبرداری یا فعالشدن توسط تهدیدات داخلی و خارجی به منظور انجام جنگ سایبری را داشته باشد، اطلاق میگردد. (سند راهبردی پدافند سایبری کشور)

تهدیدات سایبری

هر رویداد یا واقعه با قابلیت وارد نمودن ضربه به مأموریت ها، وظایف، تصویر یا اشتهار دستگاه متولی، سرمایه ملی سایبری یا کارکنان دستگاه به واسطه یک سامانه اطلاعاتی، از طریق دسترسی غیرمجاز، انهدام، افشاء، تغییر اطلاعات و یا ممانعت از ایجاد اختلال در ارائه خدمت (سند راهبردی پدافند سایبری کشور)

زیرساخت های سایبری

به اجتماعی از مردم، پردازش ها، سیستم هایی که فضای سایبری را تشکیل می دهند گفته می شود. زیرساخت های سایبری هشت جزء مهم، محیط (ساختمان، محل برج های سلولی، فضایی که ماهواره ها در آن قرار دارند، زمین و دریا که از آنها کابل عبور کرده و ...)، انرژی (برق، باتری، ژنراتور و ...)، سخت افزار ( تراشه های سیمی کانداکتور، کارت های الکترونیکی، مداربسته، امکانات انتقال فلزی و فیبر نوری و ...)، نرم افزار ( کد منبع، برنامه های کامپایلر، نسخه های کنترل و مدیریت دیجیتال، پایگاه داده و ...)، شبکه (نود، ارتباطات، توپولوژی، پروتکل و ...)، انتقال ( انتقال دهنده های اطلاعات بر روی زیرساخت ها، الگوها و ارقام ترافیکی، رهگیری اطلاعات و...)، انسان (طراحان، پیاده سازان، اپراتورها، کارمندان تعمیر و نگهداری و ...) و سیاست (قوانین و قواعد مورد توافق، استانداردها، مقررات و ...) را در بر می گیرند.

پدافند غیرعامل

پدافند غیرعامل عبارت است از مجموعه اقدامات غیرمسلحانه که موجب افزایش بازدارندگی، کاهش آسیب پذیری، تداوم فعالیت های ضروری، ارتقاء پایداری ملی و تسهیل مدیریت بحران در مقابل تهدیدات و اقدامات نظامی دشمن می گردد. (سیاست های کلی نظام در امر پدافند غیرعامل ابلاغی توسط مقام معظم رهبری، زمستان 1388: بند اول)

پدافند سایبری

بهره گیری از کلیه امکانات غیرمسلحانه سایبری و غیرسایبری کشور، به منظور ایجاد بازدارندگی، پیش گیری، ممانعت از انجام، تشخیص به موقع، مقابله موثر و بازدارنده با هرگونه تهاجم سایبری به سرمایه های ملی سایبری جمهوری اسلامی ایران، توسط متخاصمین سایبری، اعم از نیروی نظامی(ارتش سایبری) کشورهای متخاصم و گروه های تحت حمایت پنهان دولت های متخاصم به نحوی که امکان تهاجم سایبری را از کلیه متخاصمین سلب نماید. (سند راهبردی پدافند سایبری کشور)

پدافند غیرعامل در فضای سایبر

به اقدامات غیرمسلحانه ای که موجب کاهش آسیب پذیری نیروی انسانی، ساختمان ها، تأسیسات، تجهیزات، اسناد و شریان های کشور در مقابل عملیات خصمانه و مخرب دشمن گردد، پدافند غیرعامل گفته می شود. پدافند غیرعامل مجموعه اقداماتی است که انجام می شود تا در صورت بروز جنگ، خسارات احتمالی به حداقل میزان خود برسد که این اقدامات برای کاهش احتمال وقوع و به حداقل رساندن اثرات خسارت های اقدامات خصمانه بدون گرفتن ابتکار عمل، ایجاد می شود.

امروزه با فراگیری حوزه فناوری اطلاعات و تطبیق آن با دنیای واقعی، کلیه این تهدیدات به این حوزه نزدیک شده اند در عین حال آفند در این حوزه مستلزم هزینه چندانی نمی باشد و نیاز به حضور فیزیکی در محل جنگ ندارد. در حال حاضر مهمترین مراکز مالی دنیا از طریق اینترنت و در هر محلی از جهان قابل دسترس می باشد که باعث افزایش اهمیت پدافند غیرعامل در این حوزه شده است.

شناخت محیط فضای سایبر و حوزه های تهدید و آسیب پذیر کشور، اولین نکته از پدافند سایبری است و پس از شناخت ، پژوهش، طراحی و برنامه ریزی برای هر حوزه خاص، قدم بعدی است.

ماهیت فضای سایبری :

تهدیدات ناشی از فعالیت ها در فضای سایبری حداقل سه مشخصه دارند :

- گسترده : طبیعت تهدید راهبردی در فضای سایبری گسترده است. هر بخشی از جهان که وابسته به فضای سایبر باشد حداقل به صورت بالقوه در معرض خطر قرار دارد. بنابراین کشورها با فعالیت های خصمانه ای رو به رو هستند که می تواند تهدید کننده یکپارچگی زیرساخت های حیاتی آنها باشد، به طوری که می تواند سامانه های مالی را از پایداری خارج سازد و یا به سازقان مالکیت معنوی امکان سرقت بدهد و یا به هر روش مهم دیگر توانایی کشورها را برای اتکا بر فناوری در جهت نیل به اهداف مهم امنیت ملی، کاهش دهد.

- نهفته : تهدیدات مربوط به یکپارچگی اطلاعات و امنیت در فضای سایبری عمیقاً در حوزه سایبر نهفته می باشند. این تهدیدات ناشی از آسیب پذیری های بالقوه موجود یا قرارداده شده در سیستم عامل های نرم افزاری پیچیده و همچنین ناشی از سخت افزارهای بالقوه معیوب یا ناقص می باشند. لفظ نهفته به این دلیل به کار می رود که تهدید بالقوه، ویژگی ذاتی فضای سایبری بوده و لذا هرگز نمی توان آن را به طور کامل کشف و آشکار نمود. این تهدیدات گاهی در زمان عبور کالاها از زنجیره تأمین در آنها تعبیه می گردند.

- متنوع : تهدیدات در فضای سایبری متنوع می باشند. گروه های جنایتکار و خرابکار با سازماندهی مناسب، سازمانهای مستقل مدیریتی و هکری از هر عنوانی، در صحنه حضور دارند. هر یک از این عاملان خرابکاری، نوع مجزایی از تهدید را تحمیل می نمایند.

ویژگی های تهدیدات سایبری

تهدیدهای سایبری ویژگی های منحصر به فردی دارند. از یک سو، این تهدیدها گستره وسیعی اعم از موانع قانونی، فنی، سازمانی و فرهنگی را شامل می شوند و از سوی دیگر، هزینه کم، تأثیرگذاری شگرف و عدم شفافیت عمومی در فضای سایبری، موجب شده بازیگران زیادی به این عرصه وارد شوند. مهمترین ویژگی های تهدیدهای سایبری در مولفه های زیر خلاصه می شود:

- تعدد بازیگران در فضای سایبری : هزینه کم فناوری رایانه ای، اتصال گسترده به اینترنت و سهولت ایجاد یا به دست آوردن نرم افزارهای مخرب به این معناست که تقریباً هر کسی می تواند به این فضا وارد شود. این بازیگران شامل افراد، گروه های سازمان یافته جنایی، گروه های تروریستی، شرکت های خصوصی و دولت-ملت هستند.

- هزینه کم ورود، صرف زمان کم و سرعت بالای اقدام : هر فرد برای انجام حمله سایبری تنها به یک رایانه، یک ارتباط اینترنتی و دانش فنی محدود درزمینه فضای سایبری نیاز دارد. در نتیجه، فضای سایبری شرایطی را فراهم کرده است که با هزینه پایین می توان اقدامات خطرناکی را در مدت زمان کم و با سرعت بالایی انجام داد. البته، انجام حملات پیچیده تر سایبری نیازمند صرف هزینه های بالاتری است.

- ناشناس ماندن بازیگران و عدم قابلیت ردیابی : اینترنت به عنوان سیستم نامتمرکز طراحی شده و کاربران آن، غالباً شناخته شده نیستند. همین ناشناختگی باعث می شود هیچ اثری از برخی از حمله های سایبری باقی نماند. افراد فعال در عرصه اینترنت می توانند از اقصی نقاط دنیا، بدون هشدار و در عرض چند ثانیه و بدون آنکه اثر یا نامی از خود برجای بگذارند، اهداف دیجیتالی را مورد هدف قرار دهند.

- تأثیرگذاری شگرف : ماهیت خاص فضای سایبری شرایطی را به وجود آورده است که بروز هر اختلال یا وقفه می تواند تأثیرات و پیامدهای به مراتب بیشتری از حادثه اولیه را در پی داشته باشد. وقوع حمله های سایبری و در نتیجه آن، بروز اختلال در شبکه ها می تواند موجب ایجاد خسارت به اموال، زمان، محصولات و تولیدات، اعتبار، اطلاعات حساس و حتی از دست دادن جان انسان ها شود، زیرا در این گونه مواقع، زیرساخت ها و سامانه های مهم دچار آسیب می شوند.

- کمرنگ شدن نقش جغرافیا : فضای سایبری سرعت انتقال به سراسر جهان را در لحظه کوتاهی فراهم کرده است. بنابراین، تهدیدکنندگان قادر به فراتر رفتن از محدوده جغارافیایی خود و رسیدن به اهداف کلیدی شان هستند.

- ساختار فضای اینترنت: اینترنت، دامنه مشترک و یکپارچه است. استفاده از این فضا توسط شهروندان، شرکت ها و دولت ها به شیوه ای است که جداسازی آنها بسیار دشوار است. توانایی محدود برای جدا کردن بازیگران و فعالیت های آنها، پاسخ مناسب به تهدید را بسیار دشوارتر کرده است. از سوی دیگر، ساختار اینترنت، دولت ها و شرکت های خصوصی را با عدم اطمینان در قبال خطرات فضای اینترنتی مواجه کرده است. این عدم قطعیت ناشی از پیچیدگی ها و فناوری در حال تکامل برای پشتیبانی از سیستم های حیاتی است.

- پایین بودن احتمال تنبیه یا بازخواست اقدام های مجرمانه در فضای سایبری : احتمال تنبیه یا بازخواست اقدام های مجرمانه در فضای سایبری پایین است. در نتیجه، افراد و سازمان ها نیز این فضا را در مقایسه با گزینه های جایگزین غیرسایبری مطمئن تر و دارای خطرات کمتری می بینند.

- غیرسرزمینی بودن : برخی تهدیدها نظیر تروریسم، بیماری های مسری، حملات سایبری در دنیای پس از جنگ سرد فراسرزمینی اند و در کوتاه ترین زمان ممکن می توانند از کشوری به کشور دیگر منتقل شوند و وجود مرزهای دولتی مانعی در برابر انتقال تهدیدها نیست.

- این تهدیدها را نمی توان تنها با اتکا به سیاست های دفاعی سنتی مدیریت کرد. سازمان های نظامی، دفاعی امکان دارد به ویژه در کشمکش های خشونت آمیز نقش داشته باشند ولی باید در نظر داشت که مدیریت موثر، مستلزم طیفی از رهیافت های غیرنظامی است.

- عدم انتساب : یکی از ویژگی های حملات و تهدیدهای سایبری، عدم امکان انتساب حمله به حمله کنندگان است، به واسطه نامشخص بودن منشا تهدید یا حمله فرایند انتساب دچار چالش می گردد.

عوامل مؤثر بر تهدیدات سایبری

بیشـــترین عوامل تاثیر گذار در تهدیدات ســـایبری عدم دانش و آگاهی کاربران و فقدان تجهیزات و زیرســـاخت های بومی می باشد.

عدم آگاهی و دانش کافی کاربران : تهدیداتی نظیر نشر ناخواسته اطلاعات شخصی و یا پاسخ به سوالات و هرزنامه ها و روش هایی که دزدان سایبری بصورت حرفه ای از خود کاربران اطلاعات آنها را به سرقت می برند و استفاده از شیوه های مهندسی اجتماعی از جمله مواردی است که موجب عدم امنیت کاربر در فضــای مجازی می شــود که می توان با آگاهی و آموزش کاربران با تبعات بعدی مقابله و اجتناب نمود. کاربران نیز به طور کل شامل دو گروه می باشند: کاربران عمومی و کاربران متخصص .عدم آگاهی و دانش در کاربران عمومی منجر به از دســت دادن اطلاعات شــخصــی و خانوادگی می شــود که گاها منجر به پرداخت هزینه های ســنگین می گردد.منظور از کاربران متخصص افرادی که مسئولیت نگهداری از شبکه و زیرساخت در سازمان ها را به عهده دارند می شود.

عدم وجود زیر ساخت و تجهیزات بومی : جایگاه امنیت فناوری اطلاعات و ارتباطات به طور مشخص در تمامی حوزه های مختلف ICT الزامی بوده که در تمامی سطوح از لایه فیزیکی تا لایه برنامه های کاربردی را تحت پوشش خود قرار می دهد. در این راستا استانداردها و رویه های اجرایی مدونی در دنیا طرح شده که نیاز است در کشور بومی سازی گردد .با رشد تصاعدی فراگیر شدن فناوری اطلاعات در سیستم های دولتی و خصـــوصـــی و افزایش روز افزون خدمات و ســـرویس های ارائه شـــده به اقشـــار مختلف جامعه در بســـتر فن آوری اطلاعات چنانچه به زیرساختهای بومی و ابزارهای امنیتی بومی توجه جدی صورت نپذیرد با گذر زمان وابستگی جامعه به خدمات الکترونیک بیشتر و از طرفی وابستگی زیرساخت های سرویس دهندگان به صاحبان اصلی تکنولوژی این صنعت در خارج از کشور نیز بیشتر خواهد شد.

آسیب پذیری های زیرساخت های سایبری

- آسیب پذیری در حوزه منابع انسانی

در حوزه منابع انسانی نخستین نکته ای که مطرح می شود حفظ محرمانگی اطلاعات است. محرمانگی به این معناست که تنها اشخاص مجاز قادر به دریافت، تغییر و یا مدیریت اطلاعات هستند. نکته دیگر یکپارچگی است که به معنای آن است که تنها افراد مجاز قادر به اعمال هرگونه تغییر در اطلاعات هستند. نکته دیگر، دسترسی است. دسترسی به معنای آن است که افراد مجاز در هر زمان قادر به دسترسی به سامانه و اطلاعات مرتبط باشند و از سوی دیگر افراد غیرمجاز، این امکان را نداشته باشند. ملاحظه دیگر در حوزه منابع انسانی بهره گیری از نیروی انسانی متعهد داخلی است. واگذاری پروژه ها به شرکت های خارجی و غیربومی موجب افشای اطلاعات زیرساخت ها، تشخیص نقاط ضعف ذاتی، ایجاد آسیب پذیری های عمدی در آنها و در نهایت بهره گیری مستقیم این شرکت ها از آسیب پذیری ها و یا افشای آنها در ازای مبالغی به رقبای کشور می شود. بنابراین، بین امنیت و دفاع از زیرساخت در برابر تهدیدها و فناوری پیشرفته و هزینه های احداث، راه اندازی و ه کارگیری این زیرساخت ها باید انتخاب صحیح صورت گیرد.

- آسیب پذیری در حوزه فرآیندها

در حوزه فرایندها یکی از اشتباهات ادغام سامانه های کوچک در سامانه های بزرگ است. به عبارتی، «وابستگی متقابل زیرساختی» می تواند موجب گسترش تهدیدها از یک حوزه محدود به سایر حوزه های با سطح تأثیر نامحدود شود و در نتیجه یک اتفاق ساده به یکباره به یک بحران ملی تبدیل شود. برخی مواقع، تمرکز مدیران در زیرساخت ها بر افزایش میزان بهره وری است. مدیران به دلیل عدم اطلاع از تهدیدهای سایبری و یا ملاحظات دفاعی-امنیتی نسبت به تأمین امنیت زیرساخت ها غفلت می ورزند. نکته دیگر در فرایندها مربوط به سیاست دفاعی-امنیتی می شود. هر زیرساخت باید متناسب با سطح تهدیدها، درجه حساسیت خود در زیرساخت های کشور و میزان وابستگی متقابل خود به سایر زیرساخت ها دارای یک پروتکل دفاعی-امنیتی باشد. آخرین نکته نیز خلاء وجود پروتکل احراز هویت، مجوز اختیارات و حسابرسی[1] است. به این معنا که چه کسی به چه چیزی و تا چه میزان می تواند دسترسی داشته باشد.

در حوزه فرایندها نوع روابط بازیگران داخلی در مقابله با تهدیدهای فضای سایبری نیز حائز اهمیت است. برای مثال، در جمهوری اسلامی ایران بازیگران فضای سایبری در ستاد کل نیروهای مسلح از جمله سازمان پدافند غیرعامل و موارد دیگر در این فضا ایفای نقش می کنند. این در حالی است که سازمان فناوری اطلاعات ایران براساس اسناد و راهبردهای ملی، از جمله سند راهبردی امنیت فضای تولید و تبادل اطلاعات (سند افتا) و قوانین مصوب در قالب برنامه های پنج ساله توسعه، به منظور حمایت و گسترش خدمات امنیت فضای تولید و تبادل اطلاعات (افتا) در کشور و برنامه ریزی در زمینه به کارگیری بهینه ظرفیت های ملی و ساماندهی شرکت های توانمند در ارائه خدمات افتا، اقدام به ارزیابی و صدور پروانه فعالیت در حوزه افتا می نماید. وزارت ارتباطات و اطلاعات، بازیگر دیگری است که در حوزه زیرساخت و با تشکیل مرکز ماهر به عنوان مرکز پاسخگویی به رخدادهای امنیت رایانه ای فعالیت می کند. پلیس فتا نیز در رابطه با جرائم کیفری در فضای سایبری فعال است. علاوه بر این، شورای عالی فضای مجازی نیز مسئولیت سیاست گذاری های کلان را برعهده دارد. حال چنانچه تمامی این ارکان با یکدیگر تعامل مثبت داشته باشند و به تبادل اطلاعات بپردازند، امکان دستیابی به یک فرایند سازنده به منظور دفع تهدیدها و هدایت و راهبری زیرساخت ها در شرایط عدم قطعیت میسر خواهد بود. وجود فرایندهای کاری تعامل پذیر به تحقق چنین مهمی کمک شایانی خواهد کرد. برای اینکه یک قدرت سایبری به انعطاف پذیری برسد، باید تمام مولفه های تشکیل دهنده آن انعطاف پذیر باشند.

- آسیب پذیری در حوزه فناوری

دسترسی های غیرمجاز به شبکه های ارتباطی، فعالیت در بستر اینترنت، وجود سیستم عامل غیربومی، وابستگی نرم افزاری و سخت افزاری به سایر کشورها، خلاء وجود آزمایشگاه های تشخیص وجود بدافزارها در نرم افزارها و یا سخت افزارهای وارداتی، عدم بهره گیری از رمزنگاری و یا الگوریتم های مناسب رمزنگاری در ارسال و دریافت اطلاعات از جمله آسیب پذیری های سایبری در حوزه فناوری هستند.

مقابله با تهدیدها در حوزه فناوری به تنهایی کافی نبوده و نمی تواند امنیت کامل زیرساخت ها را فراهم آورد. در نتیجه، تأمین امنیت و دفاع در برابر تهدیدها مستلزم توجه به تمام ابعاد امنیت و دفاع است. به عبارتی، باید با یک نگاه چندوجهی در سه حوزه آسیب پذیری های نیروی انسانی، فرایندها و فناوری تهدیدها را مورد توجه قرار داد و اقدامات متقابل را به کار برد.

رابطه آسیب پذیری و تهدیدات سایبری

تهدیدات سایبری یک عامل بالقوه برای نقض امنیت در فضای سایبری است. تهدید سایبری در صورتی وجود خواهد داشت که یک پیشامد، قابلیت، کنش، یا رخداد که می تواند در امنیت سایبری رخنه ایجاد نموده و منجر به صدمه شود، وجود داشته باشد. این بدان معنی است که یک تهدید سایبری، یک خطر بالقوه است که ممکن است منجر به بهره برداری از یک آسیب پذیری امنیتی شود.

برخی آسیب پذیری ها و تهدیدات سایبری

موضوع آسیب پذیری ها و تهدیدات فضای سایبر که توسط اسناد بالادستی، اسناد کتابخانه ای و مطالعات مختلف ارائه شده است بسیار متنوع می باشد. با بررسی و مطالعه این آسیب پذیری ها و تهدیدات مهمترین آنها به شرح ذیل احصاء گردید :

آسیب پذیری ها :

- بهره برداری از تجهیزات غیر بومی در حوزه سایبری و اعتماد به ابزار و تجهیزات غیر خودی

- فقدان نرم افزارهای پایه بومی از قبیل سیستم عامل بومی

- فقدان صنعت (تجهیزات و نرم افزارهای) امنیتی و پدافند سایبری بومی و خودکفا

- ضعف در ارائه آموزش های عمومی یا تخصصی لازم به بهره بردارن این حوزه (درسطوح مختلف).

- بهره برداری از نرم افزارها ، سخت افزارها و شبکه های سایبر ، بدون کسب اطلاعات لازم در این زمینه.

- اتصال شبکه های داخلی سازمان ها به اینترنت و وابسته شدن خدمات حیاتی و حساس به بستر اینترنت

- تنوع دیدگاه ها و بعضاً درک غلط مسئولین نسبت به تهدیدات فضای سایبری

- وابسته شدن زیرساخت های حیاتی و حساس به فناوری های آسیب پذیر و اتکاء زیاد به فناوری غیر بومی

- عدم رعایت ملاحظات و توصیه های امنیتی و پدافندی در استفاده از فناوری

تهدیدات :

- انگیزه دشمن برای تسلط بر فضای سایبری

- اشراف دشمن بر فضای اینترنت و سایبری دنیا (شبکه، اطلاعات، سخت افزارها و نرم افزارها و خدمات)

- امکان تعبیه حفره امنیتی مخفی در تجهیزات غیربومی

- وجود راهبردهای تهاجمی دشمن در فضای سایبری

- وجود سازمان رزم سایبری در کشورهای متخاصم

- ساختارمند شدن تهدیدات استکبار جهانی بر علیه ج.ا.ا در فضای سایبری

- مخاطرات ناشی از بکارگیری بدافزارها و سلاح های سایبری توسط حریف

- تأثیرات شبکه های اجتماعی و فناوری های نوظهور دشمن در تضعیف امنیت ملی

- وجود شبکه ها و گروه های جاسوسی و نفوذی وابسته به دشمن در فضای سایبری

- فقدان حقوق بین المللی عادلانه در حوزه دفاع سایبری

- تقدم راهبردهای جنگ سایبری نسبت به جنگ فیزیکی

اصول دفاع سایبری کشور با رویکرد پدافند غیرعامل :

- آسیب ناپذیری : اگر دشمنان به این نتیجه برسند که با حملات سایبری نمی توانند به اهداف شان در آسیب وارد کردن بر شبکه های اطلاعاتی خودی دست یابند، تمایل کم تری به تحمل هزینه ها و ریسک های راه اندازی آن ها خواهند داشت. هر چه آسیب پذیری شبکه های خودی بیشتر باشد، امید برای بازدارندگی موثر را تضعیف می کند.

- تحمیل هزینه بر دشمن : هدف یک راهبرد پدافند سایبری، نفوذ بسیار قاطعانه در محاسبات تصمیم سازی یک رقیب است تا حملات سایبری علیه منافع خودی را طراحی ننماید. اقدامات هماهنگ شده، شانس های موفقیت حمله کننده را کاهش می دهند به طوری که خطرات، هزینه ها، ریسک ها و ابهامات یک حمله سایبری، از سود یا پاداش مورد انتظار مشخص می شود. دشمن باید بداند که در صورت اقدام به حمله، با هزینه سنگینی مواجه خواهد شد.

- پاسخ به حملات دشمن : آنچه مسلم است ضرورت آمادگی برای پاسخ به حملات جدی دشمن است تا با درک او از چنین آمادگی و اراده ای، تصمیم به حمله سایبری نگیرد.

- حفظ و ارتقای بازدارندگی : توان بازدارندگی نمی تواند در یک مقطع زمانی تأمین و کنار گذاشته شود؛ بلکه این توان علاوه بر اینکه حفظ می شود باید تدابیری برای ارتقای مستمر آن اتخاذ شود تا بتواند مفهوم بازدارندگی را حفظ کند.

- پشیمان کنندگی : پاسخ به حمله دشمن باید به قدری شدید، سریع و قاطع باشد که مهاجم از حمله خود پشیمان شود. این امر به معنای تحمیل هزینه ای بر دشمن است که بیش از سودی باشد که او از حمله برده است. زمانی که دشمن به این قابلیت پی ببرد، تصمیم به حمله نخواهد گرفت.

- القای پیام اقتدار : القا کردن در لغت به معنای رسانیدن سخن و آگاه کردن کسی به شیوه مستقیم یا غیرمستقیم آمده است. اقتدار با هدف بازدارندگی در صورتی موثر خواهد بود که پیام آن به دشمن برسد. تا زمانی که این پیام به طرف مقابل القا نشده، وجود اقتدار کارکرد لازم را نخواهد داشت. القای پیام با استفاده از شیوه ها و ابزارهای مختلف رسانه ای صورت می گیرد.

- برخورداری از فناوری بومی برتر : برخورداری از فناوری در حوزه زیرساخت های سایبری، امکان نفوذناپذیری و کاهش آسیب پذیری آن ها را فراهم می آورد به شرطی که این فناوری بومی باشد زیرا فناوری غیربومی و وابسته در صورت پیشرفته بودن هم برای دشمن قابل نفوذ خواهد بود، لذا بازدارندگی ایجاد نخواهد کرد.

نتیجه گیری :

استفاده از فضای سایبر، با تمام چالش ها و پیچیدگی های موجود در آن مانند یک جریان آب شدیدی است که نمی توان برخلاف آن حرکت کرد، بلکه می بایست آن را مدیریت کرد. همان طور که مقام معظم رهبری (مدظله العالی) در دیدار با اعضای هیئت دولت در تاریخ 3/6/1395 با درک هوشمندانه این فضا را به صورت زیر تشریح نموده اند :

... " فضای مجازی واقعاً یک دنیای رو به رشدِ غیرقابل توقٌف است، یعنی واقعاً آخر ندارد؛ آدم هرچه نگاه می کند، آن چیزِ اوٌل بلا آخر، فضای مجازی است. هر چه انسان پیش می رود در این فضا، این همین طور ادامه دارد. این یک فرصت های بزرگی در اختیار هر کشوری می گذارد، تهدیدهایی هم در کنارش دارد؛ ما بایستی کاری کنیم که از آن فرصت ها حداکثر استفاده را بکنیم، از این تهدیدها تا آنجایی که ممکن است خودمان را برکنار نگه بداریم."

فضای سایبری که قلمرو پنجم جنگ های بشری را تشکیل می دهد تبدیل به یکی از حوزه های خطرناک برای ادامه بقای زیرساخت های حیاتی و حساس و تداوم فعالیت های ضروری شده است. یکی از رویکردهای مقرون به صرفه و کارآمد در کاهش مخاطرات زیرساخت های سایبری استفاده از شاخص ها و اصول پدافند غیرعامل است. این اصول ضمن کارایی هزینه چندانی را دربر نداشته و در حکم اقدامات احتیاطی محسوب می شود که می تواند درصد قابل توجهی از مخاطرات را کاهش دهد.

منابع و مآخذ :

- ﺍﺻﻐﺮﺯﺍﺩﻩ، ﻣﺠﯿﺪ؛ﺳﻠﻤﺎﻧﯽ، ﻋﺎﺑﺪﯾﻦ، 1394، الزامات پدافند غیرعامل در برابر تهدیدهای فضای سایبری با تأکیر بر امنیت آجا، ﻧﺸﺮﯾﻪ ﭘﺪﺍﻓﻨﺪ ﻏﯿﺮ ﻋﺎﻣﻞ ﻭ ﺍﻣﻨﯿﺖ

- ﺗﻮﺷﻪ، ﻋﻠﯽ؛ﭘﻮﺭﻫﺎﺩﯼ، ﺍﺑﺮﺍﻫﯿﻢ؛ﺍﺑﺮﺍﻫﯿﻤﯿﺎﻥ، ﺑﻬﻤﻦ، 1394، راهکارهای مقابله با تهدیدهای سایبری علیه جمهوری اسلامی ایران با تأکید بر نقش فناوری و منابع انسانی، فصلنامه راهبرد دفاعی

- جلالی فراهانی، غلامرضا ؛ میررفیع، سیدعلی، 1398، ارائه راهبردهای پدافند غیرعامل کشور در برابر تهدیدات سایبری، فصلنامه مطالعات دفاعی استراتژیک

- حسین نژاد ؛ سید نظام و هاشمی فشارکی ؛ سید جواد ، ماهیت جنگهای ترکیبی وراهکارهای دفاعی - انتشارات وانیا، ۱۳۹۹

- خلیلی پور رکن آبادی، علی ؛ نورعلی وند، یاسر، 1391، تهدیدات سایبری و تأثیر آن بر امنیت ملی، فصلنامه مطالعات راهبردی

- ﺩﺭﻓﺸﺎﻥ، ﻣﺠﺘﺒﯽ؛ﺟﻮﺍﻧﻤﺮﺩ، ﻋﻠﯽ، 1394، الزامات پدافند غیرعامل شبکه ملی ارتباطات در مقابله با تهدیدات سایبری، نشریه پدافند غیرعامل و امنیت

- سازمان پدافند غیرعامل کشور، 1393، مجله پاپسا، موسسه سایبربان

- سند راهبردی پدافند سایبری کشور، سازمان پدافند غیرعامل کشور

- عابدینی یزدی، وحید ؛ رضایی اصل، سیدمجتبی، 1395، پدافندغیرعامل، بررسی تهدیدات سایبری و راهکارهای مقابله با آن، کنفرانس ملی پدافند غیرعامل و توسعه پایدار

- کافی، سعید، 1399، شاخص های دفاعی-امنیتی سایبری زیرساخت های حیاتی و حساس ج.ا.ا مبتنی بر رویکردهای پدافند غیرعامل، مجله سیاست دفاعی

- ﻣﺤﻤﻮﺩﺯﺍﺩﻩ، ﺍﺑﺮﺍﻫﯿﻢ؛ﺍﺳﻤﺎﻋﯿﻠﯽ، ﮐﯿﻮﺍﻥ، 1397، الگوی راهبردی صیانت امنیتی فضای سایبر نیروهای مسلح، فصلنامه امنیت ملی

- هاشمی فشارکی، سید جواد و محمودزاده، امیر ، فرهنگ توصیفی پدافند غیر عامل، انتشارات علم افرین ،1391

- هاشمی فشارکی، سید جواد ، ماهیت وچیستی دفاع غیر عامل ، انتشارات بوستان حمید، 1391

- www.sid.ir , www.noormags.ir , www.magiran.ir , www.papsa.ir,

[1] . Authentication, Authorization and accounting

************************************

۲۵۴ مطلب با موضوع «مقالات دکتر سید جواد هاشمی فشارکی» ثبت شده است :

************************************

بیش از 630 یادداشت منتشر شده دیگر :

********************************************

*****************

فعالیتهای دکتر سید جواد هاشمی فشارکی در خصوص گام دوم انقلاب اسلامی

*****************

فعالیتهای علمی دکتر سید جواد هاشمی فشارکی در خصوص معماری و شهرسازی اسلامی

*****************

فعالیتهای دکتر سید جواد هاشمی فشارکی در خصوص دفاع مقدس و مقاومت

*****************

• سوابق :

http://javadfesharaki.blog.ir/page/Resumes

*****************

• فعالیتها در زیر ارائه شده :

http://javadfesharaki.blog.ir/page/2S

*****************

• فهرست کتب منتشر شده :

http://javadfesharaki.blog.ir/page/کتب-هاشمی-فشارکی

*****************

• چکیده اطلاعات کتب :

http://javadfesharaki.blog.ir/category/کتب-سید-جواد-هاشمی-فشارکی/

*****************

• پایان نامه های دفاع شده :

http://javadfesharaki.blog.ir/category/%D9%BE%D8%A7%DB%8C%D8%A7%D9%86-%D9%86%D8%A7%D9%85%D9%87-%D8%B3%DB%8C%D8%AF-%D8%AC%D9%88%D8%A7%D8%AF%D9%87%D8%A7%D8%B4%D9%85%DB%8C-%D9%81%D8%B4%D8%A7%D8%B1%DA%A9%DB%8C

*****************

• مقالات پذیرفته شده در نشریات و ارایه شده در همایشها :

• http://javadfesharaki.blog.ir/category/%D9%85%D9%82%D8%A7%D9%84%D8%A7%D8%AA-%D8%B3%DB%8C%D8%AF-%D8%AC%D9%88%D8%A7%D8%AF-%D9%87%D8%A7%D8%B4%D9%85%DB%8C-%D9%81%D8%B4%D8%A7%D8%B1%DA%A9%DB%8C/

*****************

• یادداشت های انتشاریافته در نشریات و خبرگزاریها :

http://javadfesharaki.blog.ir/page/%DB%8C%D8%A7%D8%AF%D8%AF%D8%A7%D8%B4%D8%AA%D9%87%D8%A7%DB%8C-%D9%85%D9%86%D8%AA%D8%B4%D8%B1%D8%B4%D8%AF%D9%87

*****************

• ادامه یادداشتهای منتشر شده در رسانه ها:

http://javadfesharaki.blog.ir/page/%DB%8C%D8%A7%D8%AF%D8%AF%D8%A7%D8%B4%D8%AA%D9%87%D8%A7%DB%8C%20%D9%85%D9%86%D8%AA%D8%B4%D8%B1%D8%B4%D8%AF%D9%87%202

*****************

• اختراعات ثبت شده :

http://javadfesharaki.blog.ir/category/%D8%A7%D8%AE%D8%AA%D8%B1%D8%A7%D8%B9%D8%A7%D8%AA-%D8%B3%DB%8C%D8%AF%D8%AC%D9%88%D8%A7%D8%AF%D9%87%D8%A7%D8%B4%D9%85%DB%8C-%D9%81%D8%B4%D8%A7%D8%B1%DA%A9%DB%8C/

*****************

*****************

سخنرانی های منتشر شده در پایگاههای خبری ::

*********************

مصاحبه های منتشر شده در پایگاههای خبری :

**************************

نشانی سایتهای منتشر شده یادداشت مذکور:

http://www.isarpress.ir/?p=9900

http://www.isarpress.ir/1401/01/05/%d8%a2%d8%b3%db%8c%d8%a8-%d9%be%d8%b0%db%8c%d8%b1%db%8c-%d9%87%d8%a7-%d9%88-%d8%aa%d9%87%d8%af%db%8c%d8%af%d8%a7%d8%aa-%d8%b3%d8%a7%db%8c%d8%a8%d8%b1%db%8c/

https://javadfesharaki.blog.ir/1401/01/05/%D8%A2%D8%B3%DB%8C%D8%A8-%D9%BE%D8%B0%DB%8C%D8%B1%DB%8C-%D9%87%D8%A7-%D9%88-%D8%AA%D9%87%D8%AF%DB%8C%D8%AF%D8%A7%D8%AA-%D8%B3%D8%A7%DB%8C%D8%A8%D8%B1%DB%8C